O co jde?

Zranitelnosti opět využívají ke své funkčnosti slabiny ve spekulativním vykonávání instrukcí. Útočník se dokáže dostat až na úroveň zásobníků v procesoru, které předávají data dále do paměti RAM. Ušetřeny nejsou ani speciální paměťové enklávy zabezpečené dle Software Guard eXtensions (SGX), jejichž funkcí mělo být právě oddělení citlivých dat od zbytku systému.

Nebezpečím nových zranitelností je především fakt, že jim pro spuštění stačí javascriptový kód v prohlížeči. Praktické zneužití oproti chybám Meltdown a Spectre je tak snadnější. Podle výzkumníků a dotčených společností ale zatím nejsou žádné případy zneužití známy.

Využít chyby lze na běžném PC, ale i ve virtualizovaném prostředí (servery, cloud). Právě zde jde o velký problém: jeden server běžně sdílí několik virtuálních strojů, vědomí, že je možné z jednoho prostředí získat citlivá data toho druhého, provozovatele datacenter jistě nikterak netěší.

Koho se chyby týkají?

Zranitelnosti momentálně postihují pouze procesory Intel. Konkurenční AMD vydalo prohlášení, ve kterých ujišťuje, že vzhledem k rozdílu v mikroachitektuře jeho procesory popsanými chybami netrpí. U Intelu jde bohužel prakticky o všechny modely Core a Xeon od roku 2011. Ačkoli Intel na svém webu tvrdí, že 8. a 9. generace jeho procesorů má opravu chyb MDS na úrovni hardwaru, výzkumníci oponují, že naopak zranitelnost Fallout ještě z úprav nových generací Core těží.

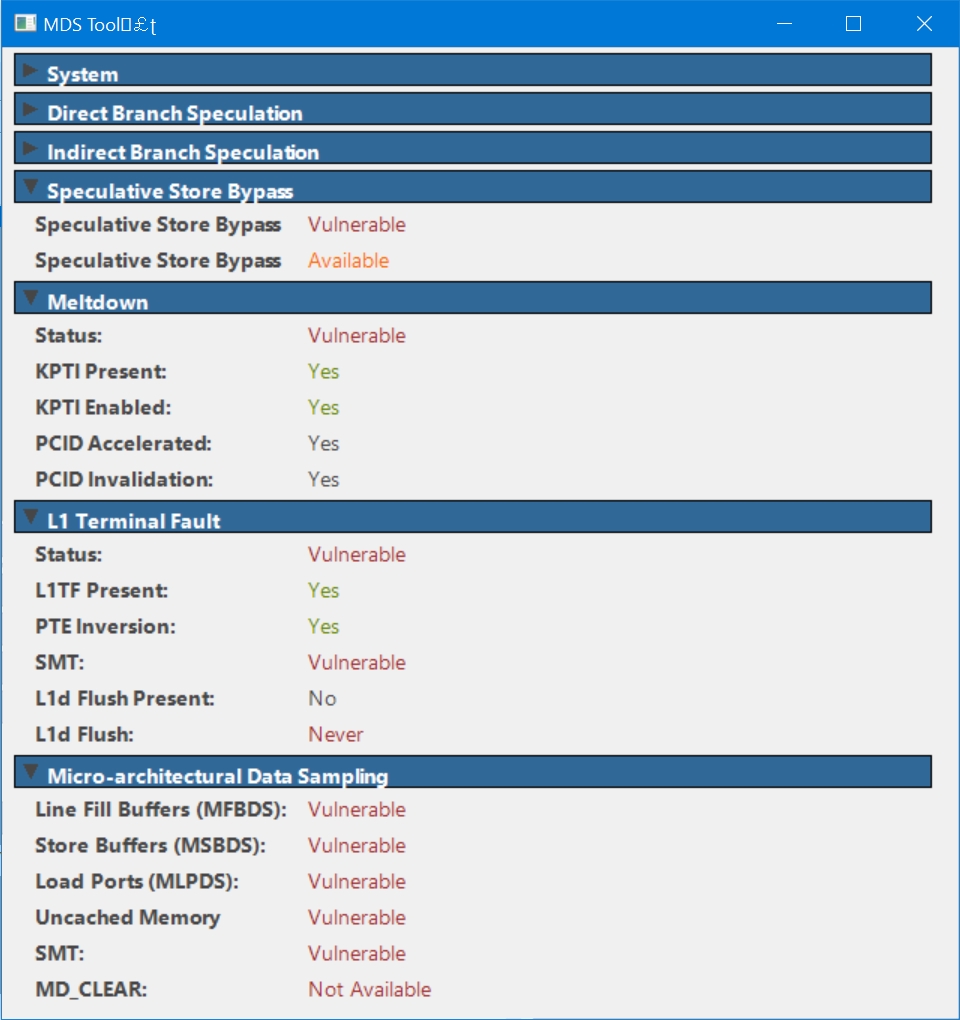

Na stránkách mdsattacks.com vydali autoři malou aplikaci, která umožňuje otestovat váš procesor na potenciální zranitelnosti a přítomnost záplat v systému. Zkusit to můžete, osobně bych vám ale doporučoval rovnou aktualiazovat systém. Pokud máte procesor Intel, šance, že jste „na ráně“, je téměř jistá.

zdroj:

https://mdsattacks.com/

zdroj:

https://mdsattacks.com/

Záplaty a vliv na výkon

Chyby jdou záplatovat softwarově aktualizací mikrokódu. Intel spolupracuje s dodavateli hardware na opravách. Než ale výrobci základních desek a počítačů opravy vydají, bude to asi chvíli trvat.

Stejně jako u předešlých chyb, které využívají spekulativní vykonávání instrukcí, lze však očekávat nějaké ovlivnění výkonu. Oprava s nulovým vlivem na výkon přijde až s nástupem hardwarových fixů, tedy s novou generací procesorů.

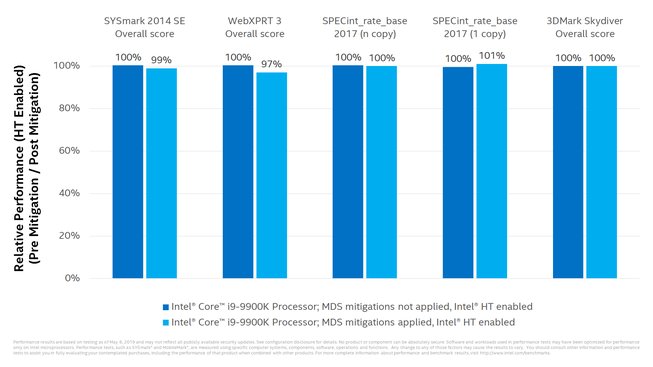

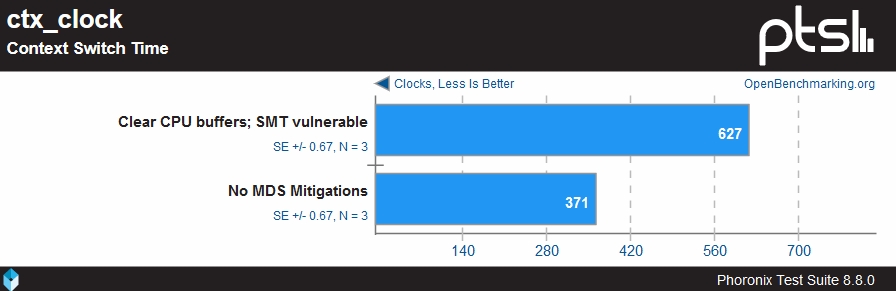

Podle Intelu je prý vliv mizivý (samozřejmě), vizte obrázek níže. Michael Larabel z phoronix.com nicméně naměřil jiná čísla. Testovací scénáře jsou rozdílné, proto nejde výsledky přímo porovnávat. Ve specifické zátěži vlastní linuxovému serveru jsou ale rozdíly patrné, nejvyšší pokles byl zaznamenám v metrice Context Switch Time, kde jde o 41 %.

zdroj:

Intel

zdroj:

Intel

zdroj:

phoronix

zdroj:

phoronix

Intel ve svých dokumentech také zmiňuje vypnutí HT, tedy technologie, která umožňuje rozdělení jednoho fyzického jádra na dvě virtuální – a tedy i zvýšení výkonu. To má ale negativum: jádra spolu sdílí některé zásobníky a jsou tak náchylnější ke zranitelnostem. Samotná deaktivace HT nicméně úplnou imunitu na nové chyby neposkytuje a je třeba ji doplnit o softwarové záplaty. Intel proto HT nedoporučuje nějak plošně vypínat, ale apeluje na zhodnocení plusů a mínusů u konkrétního řešení. Otázkou je, zda to není klasický PR damage control: jasné doporučení o vypnutí HT, které šanci na MDS snižuje, by u všech kupujících drahých Xeonů, i7 a i9 mohlo vyvolat značně negativní reakce a v konečném důsledku i žaloby. Ostatně uvidíme, zda se toho od velkých serverových odběratelů ještě nedočkáme.

Pokud jste však hráči nebo běžní uživatelé, vlivem na výkon se asi příliš zabývat nemusíte. Doporučuju nainstalovat poslední záplaty systému Windows a co nejdříve nainstalovat update mikrokódu, jakmile bude dostupný pro vaši základní desku (pokud máte notebook, měli byste najít update na stránkách výrobce notebooku).